Різниця між алгоритмами хешування SHA-1, SHA-2, SHA-256

Різниця між алгоритмами хешування SHA-1, SHA-2, SHA-256

Почнемо з пояснення абревіатури алгоритму.

Алгоритм хешування — це математична функція, яка згущує дані до фіксованого розміру, наприклад, якщо ми візьмемо будь-яке речення «У Олі є кіт» і запустимо його через спеціальний алгоритм CRC32, ми отримаємо абревіатуру «b165e001». Існує багато алгоритмів, і всі вони мають конкретні цілі, деякі покращені для типу даних, інші для безпеки.

Для нас найважливішими є алгоритми SHA.

SHA - означає алгоритм безпечного хешування - використовується для криптографічної безпеки. Найважливіша передумова цього алгоритму полягає в тому, що хеш незворотний і унікальний. Незворотність - вихідні дані залишаться безпечними та невідомими. Унікальність - два різні фрагменти даних не можуть генерувати однаковий ключ.

Цифровий підпис надзвичайно чутливий - будь-яка зміна в документі змінить підпис. Якби ми взяли вищезгадане речення «ОЛА МА КОТА» і написали його великими літерами, то отримали б зовсім іншу абревіатуру «baa875a6». Інша абревіатура означає, що підпис більше не дійсний.

SHA-1 І SHA-2 - це дві версії алгоритму. Вони відрізняються за конструкцією та довжиною долот. SHA-2 - це вдосконалена версія SHA-1.

SHA-1 - 160 біт

SHA-2 зустрічається різної довжини, найчастіше в 256 біт

Більше значення хешу забезпечує більшу безпеку. Кількість унікальних скорочень може бути виражена числом, наприклад, для SHA-256 існує 2 256 можливі комбінації. 2 256 ця величезна кількість перевищує кількість зерен піску на землі.

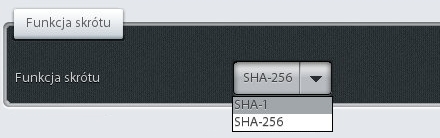

Якщо сертифікат користувача базується на SHA-1 (і є дійсним, оскільки він був виданий до 1 липня), підпис, створений (після 1 липня), підтверджений цим сертифікатом, повинен містити абревіатуру підписаного вмісту, розраховану за алгоритмом SHA-2 (не SHA-1). Отже, програми та ІТ-системи мають справу не тільки з новими сертифікатами, але, перш за все, створюють підписи та печатки при використанні хешу відповідно до SHA-2.

Програми, які ми встановлюємо, вже сьогодні дозволяють виконувати операції надсилання та перевірки електронних підписів за допомогою хеш-функції SHA-2.

Потрібно лише кілька хвилин, зателефонуйте або напишіть, щоб дізнатись більше про кваліфіковані електронні підписи.

Нижче запропоновані набори для електронного підпису: