ความแตกต่างระหว่างอัลกอริทึมแฮช SHA-1, SHA-2, SHA-256

ความแตกต่างระหว่างอัลกอริทึมแฮช SHA-1, SHA-2, SHA-256

เริ่มจากอธิบายตัวย่อของอัลกอริทึม

อัลกอริทึมแฮชเป็นฟังก์ชันทางคณิตศาสตร์ที่ย่อข้อมูลให้เป็นขนาดคงที่ เช่น หากเราใช้ประโยคใด ๆ "Ola has a cat" และเรียกใช้ผ่านอัลกอริธึม CRC32 พิเศษ เราก็จะได้ตัวย่อ "b165e001" มีอัลกอริธึมมากมายและทุกอันมีจุดประสงค์เฉพาะ บางส่วนได้รับการปรับปรุงสำหรับประเภทข้อมูล อื่นๆ มีไว้เพื่อความปลอดภัย

สำหรับเราที่สำคัญที่สุดคืออัลกอริธึม SHA

SHA - ย่อมาจาก Secure Hashing Algorithm - ใช้เพื่อความปลอดภัยในการเข้ารหัส หลักฐานที่สำคัญที่สุดของอัลกอริทึมนี้คือแฮชไม่สามารถย้อนกลับได้และมีลักษณะเฉพาะ ไม่สามารถย้อนกลับได้ - ข้อมูลดั้งเดิมจะยังคงปลอดภัยและไม่เป็นที่รู้จัก ความเป็นเอกลักษณ์ - ข้อมูลสองส่วนที่แตกต่างกันไม่สามารถสร้างคีย์เดียวกันได้

ลายเซ็นดิจิทัลมีความสำคัญอย่างยิ่ง - การเปลี่ยนแปลงใดๆ ในเอกสารจะเปลี่ยนลายเซ็น ถ้าเราเอาประโยคที่กล่าวไว้ข้างต้นว่า "OLA MA KOTA" และเขียนด้วยตัวพิมพ์ใหญ่ เราก็จะได้ตัวย่อที่ต่างไปจากเดิมอย่างสิ้นเชิง "baa875a6" ตัวย่ออื่นหมายความว่าลายเซ็นใช้ไม่ได้อีกต่อไป

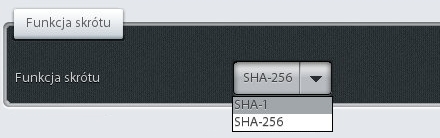

SHA-1 และ SHA-2 เป็นอัลกอริทึมสองรุ่น พวกเขาแตกต่างกันในแง่ของการก่อสร้างและความยาวบิต SHA-2 เป็นรุ่นปรับปรุงของ SHA-1

SHA-1 มีความยาว 160 บิต

SHA-2 เกิดขึ้นในความยาวที่หลากหลายซึ่งส่วนใหญ่มักจะเป็น 256 บิต

ค่าแฮชที่มากขึ้นจะช่วยเพิ่มความปลอดภัยให้มากขึ้น จำนวนตัวย่อที่ไม่ซ้ำกันสามารถแสดงเป็นตัวเลขได้เช่น SHA-256 มี 2 256 ชุดค่าผสมที่เป็นไปได้ 2 256 จำนวนมหาศาลนี้เกินจำนวนเม็ดทรายบนโลก

หากใบรับรองของผู้ใช้ใช้ SHA-1 (และถูกต้องเนื่องจากออกก่อนวันที่ 1 กรกฎาคม) ลายเซ็นที่สร้างขึ้น (หลังวันที่ 1 กรกฎาคม) ที่ตรวจสอบด้วยใบรับรองนี้ควรมีตัวย่อของเนื้อหาที่ลงนามซึ่งคำนวณด้วยอัลกอริทึม SHA-2 (ไม่ใช่ SHA-1) ดังนั้นแอปพลิเคชันและระบบไอทีไม่เพียง แต่ต้องจัดการกับใบรับรองใหม่เท่านั้น แต่ส่วนใหญ่สร้างลายเซ็นและตราประทับเมื่อใช้แฮชตาม SHA-2

โปรแกรมที่เราติดตั้งอนุญาตแล้วในวันนี้เพื่อดำเนินการส่งและตรวจสอบลายเซ็นอิเล็กทรอนิกส์โดยใช้ฟังก์ชันแฮช SHA-2

ใช้เวลาเพียงไม่กี่นาทีโทรหรือเขียนเพื่อหาข้อมูลเพิ่มเติมเกี่ยวกับลายเซ็นอิเล็กทรอนิกส์ที่ผ่านการรับรอง

ด้านล่างเป็นชุดที่เสนอสำหรับลายเซ็นอิเล็กทรอนิกส์: