Разница между алгоритмами хэширования SHA-1, SHA-2, SHA-256

Разница между алгоритмами хэширования SHA-1, SHA-2, SHA-256

Давайте начнем с объяснения сокращенного алгоритма.

Алгоритм хеширования - это математическая функция, которая сжимает данные до фиксированного размера, например, если мы возьмем какое-либо предложение «У Олы есть кот» и пропустим его через специальный алгоритм CRC32, мы получим сокращение «b165e001». Существует множество алгоритмов, и все они имеют определенные цели, некоторые из них улучшены для типа данных, другие - для безопасности.

Для нас наиболее важными являются алгоритмы SHA.

SHA - означает алгоритм безопасного хеширования - используется для криптографической безопасности. Самая важная предпосылка этого алгоритма - необратимость и уникальность хэша. Необратимость - исходные данные останутся в безопасности и неизвестны. Уникальность - два разных фрагмента данных не могут генерировать один и тот же ключ.

Цифровая подпись чрезвычайно чувствительна - любое изменение в документе приведет к изменению подписи. Если бы мы взяли вышеупомянутое предложение «OLA MA KOTA» и написали его заглавными буквами, мы получили бы совершенно другое сокращение «baa875a6». Другая аббревиатура означает, что подпись недействительна.

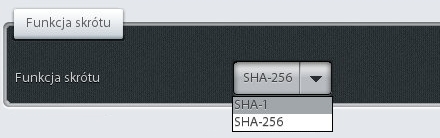

SHA-1 и SHA-2 - две версии алгоритма. Они разные по конструкции и длине долота. SHA-2 - улучшенная версия SHA-1.

SHA-1 длиной 160 бит

SHA-2 встречается различной длины, чаще всего в 256 битах

Большее значение хеш-функции обеспечивает большую безопасность. Количество уникальных сокращений может быть выражено как число, например, для SHA-256 их 2 256 возможные комбинации. 2 256 это огромное количество превышает количество песчинок на земле.

Если сертификат пользователя основан на SHA-1 (и действителен, поскольку был выпущен до 1 июля), то созданная (после 1 июля) подпись, проверенная с помощью этого сертификата, должна содержать сокращение подписанного содержимого, рассчитанное с помощью алгоритма SHA-2 (не SHA-1). Таким образом, приложения и ИТ-системы должны иметь дело не только с новыми сертификатами, но, прежде всего, создавать подписи и печати при использовании хэша в соответствии с SHA-2.

Установленные нами программы уже сегодня позволяют выполнять операции по отправке и проверке электронных подписей с использованием хеш-функции SHA-2.

Это займет всего несколько минут, позвоните или напишите, чтобы узнать больше о квалифицированных электронных подписях.

Ниже предлагаются наборы для электронной подписи: