SHA-1, SHA-2, SHA-256 해시 알고리즘의 차이점

SHA-1, SHA-2, SHA-256 해시 알고리즘의 차이점

알고리즘 약어를 설명하여 시작하겠습니다.

해시 알고리즘은 데이터를 고정된 크기로 압축하는 수학적 함수입니다. 예를 들어 "Ola has cat"이라는 문장을 특수 CRC32 알고리즘을 통해 실행하면 "b165e001"이라는 약어를 얻게 됩니다. 많은 알고리즘이 있으며 모두 특정 목적을 가지고 있으며 일부는 데이터 유형을 위해 개선되고 나머지는 보안을 위해 개선되었습니다.

우리에게 가장 중요한 것은 SHA 알고리즘입니다.

SHA (Secure Hashing Algorithm)는 암호화 보안에 사용됩니다. 이 알고리즘의 가장 중요한 전제는 해시의 비가역성과 고유성입니다. 비가역성-원본 데이터는 안전하고 알려지지 않은 상태로 유지됩니다. 고유성-두 개의 다른 데이터가 동일한 키를 생성 할 수 없습니다.

디지털 서명은 매우 민감합니다. 문서를 변경하면 서명이 변경됩니다. 위에서 언급한 "OLA MA KOTA" 문장을 대문자로 쓰면 완전히 다른 약어 "baa875a6"이 됩니다. 다른 약어는 서명이 더 이상 유효하지 않음을 의미합니다.

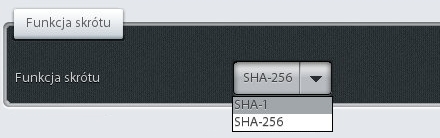

SHA-1과 SHA-2는 두 가지 버전의 알고리즘입니다. 구성 및 비트 길이가 다릅니다. SHA-2는 SHA-1의 개선 된 버전입니다.

SHA-1의 길이는 160 비트입니다

SHA-2는 다양한 길이로 발생하며 대부분 256 비트에서 발생합니다.

해시 값이 클수록 보안이 강화됩니다. 고유 약어의 수는 숫자로 표시 될 수 있습니다 (예 : SHA-256의 경우 2 개) 256 가능한 조합. 2 256 이 거대한 숫자는 지구상의 모래 알갱이의 수를 초과합니다.

사용자의 인증서가 SHA-1을 기반으로하고 (1 월 1 일 이전에 발급 되었기 때문에 유효한 경우),이 인증서로 확인 된 (2 월 1 일 이후) 생성 된 서명에는 SHA-2이 아닌 SHA-XNUMX 알고리즘으로 계산 된 서명 된 콘텐츠의 약어가 포함되어야합니다. 따라서 애플리케이션과 IT 시스템은 새 인증서를 처리 할뿐만 아니라 먼저 SHA-XNUMX에 따라 해시를 사용할 때 서명과 봉인을 만들어야합니다.

우리가 설치 한 프로그램은 오늘날 SHA-2 해시 기능을 사용하여 전자 서명을 제출하고 확인하는 작업을 수행 할 수 있습니다.

인증 된 전자 서명에 대해 자세히 알아 보려면 몇 분 밖에 걸리지 않습니다.

다음은 전자 서명에 대해 제안 된 세트입니다.