La diferenco inter SHA-1, SHA-2, SHA-256 hash-algoritmoj

La diferenco inter SHA-1, SHA-2, SHA-256 hash-algoritmoj

Ni komencu per klarigo de la algoritma mallongigo.

Hash-algoritmo estas matematika funkcio kiu densigas la datumojn al fiksa grandeco, ekz. se ni prenus iun frazon "Ola havas katon" kaj trakurus ĝin tra speciala CRC32-algoritmo ni ricevus la mallongigon "b165e001". Estas multaj algoritmoj kaj ĉiuj havas specifajn celojn, iuj estas plibonigitaj por datumtipo, aliaj estas por sekureco.

Por ni, la plej gravaj estas SHA-algoritmoj.

SHA - signifas Secure Hashing Algorithm - estas uzata por kripta sekureco. La plej grava premiso de ĉi tiu algoritmo estas la neinversigebleco kaj unikeco de la haŝiŝo. Nemaligebleco - originalaj datumoj restos sekuraj kaj nekonataj. Unikeco - du malsamaj datumoj ne povas generi la saman ŝlosilon.

Cifereca subskribo estas ege sentema - ĉiu ŝanĝo en la dokumento ŝanĝos la subskribon. Se ni prenus la antaŭe menciitan frazon "OLA MA KOTA" kaj skribus ĝin majuskle, ni ricevus tute alian mallongigon "baa875a6". Alia mallongigo signifas, ke la subskribo ne plu validas.

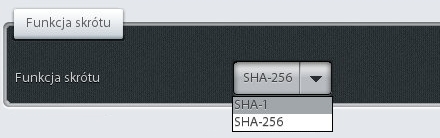

SHA-1 KAJ SHA-2 estas du versioj de la algoritmo. Ili diferencas laŭ konstruo kaj bito-longo. SHA-2 estas plibonigita versio de SHA-1.

SHA-1 estas 160 bitojn longa

SHA-2 okazas en diversaj longoj, plej ofte en 256 bitoj

Pli granda hash-valoro provizas pli grandan sekurecon. La nombro de unikaj mallongigoj povas esprimi nombron, ekz. Por ŜA-256 estas 2 256 eblaj kombinaĵoj. 2 256 ĉi tiu grandega nombro superas la nombron da sablo sur la tero.

Se la atesto de la uzanto baziĝas sur SHA-1 (kaj validas, ĉar ĝi estis eldonita antaŭ la 1-a de julio), la subskribo kreita (post la 1-a de julio) kontrolita per ĉi tiu atestilo devas enhavi la mallongigon de la subskribita enhavo kalkulita per la algoritmo SHA-2 (ne SHA-1). Do aplikoj kaj IT-sistemoj devas trakti ne nur novajn atestilojn, sed ĉefe krei subskribojn kaj sigelojn uzante la haŝiŝon laŭ SHA-2.

La programoj, kiujn ni instalas, jam permesas hodiaŭ fari la operaciojn de submetado kaj kontrolado de elektronikaj subskriboj per la hash-funkcio SHA-2.

Ĝi bezonas nur kelkajn minutojn, telefonu aŭ skribi por ekscii pli pri kvalifikitaj elektronikaj subskriboj.

Sube estas proponitaj aroj por elektronika subskribo: