Η διαφορά μεταξύ αλγορίθμων κατακερματισμού SHA-1, SHA-2, SHA-256

Η διαφορά μεταξύ αλγορίθμων κατακερματισμού SHA-1, SHA-2, SHA-256

Ας ξεκινήσουμε εξηγώντας τον κατακερματισμό του αλγορίθμου.

Ο αλγόριθμος κατακερματισμού είναι μια μαθηματική συνάρτηση που συμπυκνώνει τα δεδομένα σε ένα σταθερό μέγεθος, π.χ. εάν παίρναμε οποιαδήποτε πρόταση "Η Ola έχει μια γάτα" και την περνούσαμε μέσω ενός ειδικού αλγόριθμου CRC32, θα παίρναμε τη συντομογραφία "b165e001". Υπάρχουν πολλοί αλγόριθμοι και όλοι έχουν συγκεκριμένους σκοπούς, άλλοι είναι βελτιωμένοι για τον τύπο δεδομένων, άλλοι είναι για ασφάλεια.

Οι αλγόριθμοι SHA είναι οι πιο σημαντικοί για εμάς.

Το SHA - σημαίνει Αλγόριθμος Ασφαλούς Κατακερματισμού - χρησιμοποιείται για κρυπτογραφική ασφάλεια. Η πιο σημαντική προϋπόθεση αυτού του αλγορίθμου είναι η μη αναστρέψιμη και μοναδικότητα του κατακερματισμού. Μη αναστρέψιμη - τα αρχικά δεδομένα θα παραμείνουν ασφαλή και άγνωστα Μοναδικότητα - δύο διαφορετικά κομμάτια δεδομένων δεν μπορούν να δημιουργήσουν το ίδιο κλειδί.

Η ψηφιακή υπογραφή είναι εξαιρετικά ευαίσθητη - οποιαδήποτε αλλαγή στο έγγραφο θα αλλάξει την υπογραφή. Αν παίρναμε την πρόταση «OLA MA KOTA» που αναφέρθηκε προηγουμένως και τη γράφαμε με κεφαλαία γράμματα, θα παίρναμε μια εντελώς διαφορετική συντομογραφία «baa875a6». Μια άλλη συντομογραφία σημαίνει ότι η υπογραφή δεν είναι πλέον έγκυρη.

Το SHA-1 και το SHA-2 είναι δύο εκδόσεις του αλγορίθμου. Διαφέρουν ως προς την κατασκευή και το μήκος μπιτ. Το SHA-2 είναι μια βελτιωμένη έκδοση του SHA-1.

Το SHA-1 έχει μήκος 160 bits

Το SHA-2 διατίθεται σε διάφορα μήκη, συνήθως 256 bit

Μια μεγαλύτερη τιμή κατακερματισμού παρέχει μεγαλύτερη ασφάλεια. Ο αριθμός των μοναδικών κατακερματισμών μπορεί να εκφραστεί ως αριθμός, π.χ. για το SHA-256 υπάρχουν 2 256 πιθανοί συνδυασμοί. 2 256 αυτός είναι ένας τεράστιος αριθμός που υπερβαίνει τον αριθμό των κόκκων άμμου στη γη.

Εάν το πιστοποιητικό του χρήστη βασίζεται στο SHA-1 (και είναι έγκυρο, επειδή εκδόθηκε πριν από την 1η Ιουλίου), η υπογραφή που δημιουργήθηκε (μετά την 1η Ιουλίου) που επαληθεύτηκε με αυτό το πιστοποιητικό θα πρέπει να περιέχει τη συντομογραφία του υπογεγραμμένου περιεχομένου που υπολογίζεται με τον αλγόριθμο SHA-2 (όχι SHA-1). Έτσι, οι εφαρμογές και τα συστήματα πληροφορικής πρέπει να ασχολούνται όχι μόνο με νέα πιστοποιητικά, αλλά πάνω από όλα να δημιουργούν υπογραφές και σφραγίδες κατά τη χρήση του κατακερματισμού σύμφωνα με το SHA-2

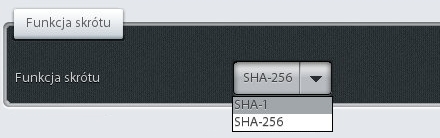

Τα προγράμματα που εγκαθιστούμε σάς επιτρέπουν να εκτελείτε τις λειτουργίες υποβολής και επαλήθευσης ηλεκτρονικών υπογραφών χρησιμοποιώντας τη λειτουργία κατακερματισμού SHA-2.

Χρειάζονται μόνο λίγα λεπτά, καλέστε ή γράψτε για να μάθετε περισσότερα σχετικά με τις πιστοποιημένες ηλεκτρονικές υπογραφές.

Παρακάτω παρουσιάζονται σύνολα ηλεκτρονικής υπογραφής: