Forskellen mellem SHA-1, SHA-2, SHA-256 hash-algoritmer

Forskellen mellem SHA-1, SHA-2, SHA-256 hash-algoritmer

Lad os starte med at forklare algoritmeforkortelsen.

Hash-algoritme er en matematisk funktion, der kondenserer dataene til en fast størrelse, f.eks. hvis vi tog en sætning "Ola har en kat" og kørte den gennem en speciel CRC32-algoritme, ville vi få forkortelsen "b165e001". Der er mange algoritmer, og de har alle specifikke formål, nogle er forbedret for datatype, andre er for sikkerhed.

For os er det vigtigste SHA-algoritmer.

SHA - står for Secure Hashing Algorithm - bruges til kryptografisk sikkerhed. Den vigtigste forudsætning for denne algoritme er, at hashen er irreversibel og unik. Irreversibilitet - originale data forbliver sikre og ukendte. Unikhed - to forskellige stykker data kan ikke generere den samme nøgle.

En digital signatur er ekstremt følsom - enhver ændring i dokumentet vil ændre signaturen. Hvis vi tog den ovennævnte sætning "OLA MA KOTA" og skrev den med store bogstaver, ville vi få en helt anden forkortelse "baa875a6". En anden forkortelse betyder, at signaturen ikke længere er gyldig.

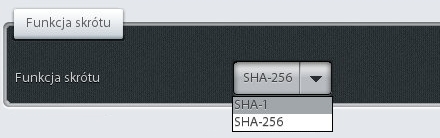

SHA-1 OG SHA-2 er to versioner af algoritmen. De er forskellige med hensyn til konstruktion og bitlængde. SHA-2 er en forbedret version af SHA-1.

SHA-1 er 160 bit lang

SHA-2 forekommer i forskellige længder, oftest i 256 bit

En større hashværdi giver større sikkerhed. Antallet af unikke forkortelser kan udtrykkes som et tal, for SHA-256 er der for eksempel 2 256 mulige kombinationer. 2 256 dette enorme antal overstiger antallet af sandkorn på jorden.

Hvis brugerens certifikat er baseret på SHA-1 (og det er gyldigt, fordi det blev udstedt inden 1. juli), skal den oprettede signatur (efter 1. juli), der er verificeret med dette certifikat, indeholde en forkortelse af det signerede indhold beregnet med SHA-2-algoritmen (ikke SHA-1). Så applikationer og IT-systemer skal ikke kun beskæftige sig med nye certifikater, men mest af alt skaber signaturer og forseglinger, når de bruger hashen i overensstemmelse med SHA-2.

De programmer, vi installerer, tillader allerede i dag at udføre operationerne med at placere og verificere elektroniske signaturer ved hjælp af SHA-2-hash-funktionen.

Det tager kun et par minutter, ring eller skriv for at finde ud af mere om kvalificerede elektroniske signaturer.

Nedenfor foreslås sæt til elektronisk signatur: