Y gwahaniaeth rhwng algorithmau hash SHA-1, SHA-2, SHA-256

Y gwahaniaeth rhwng algorithmau hash SHA-1, SHA-2, SHA-256

Gadewch i ni ddechrau trwy esbonio'r talfyriad algorithm.

Mae algorithm Hash yn swyddogaeth fathemategol sy'n cyddwyso'r data i faint sefydlog, ee pe byddem yn cymryd unrhyw frawddeg "mae gan Ola gath" a'i rhedeg trwy algorithm CRC32 arbennig byddem yn cael y talfyriad "b165e001". Mae yna lawer o algorithmau ac mae gan bob un ohonynt ddibenion penodol, mae rhai wedi'u gwella ar gyfer y math o ddata, mae eraill er diogelwch.

I ni, y pwysicaf yw algorithmau SHA.

Defnyddir SHA - yn sefyll am Algorithm Hashing Diogel - ar gyfer diogelwch cryptograffig. Cynsail pwysicaf yr algorithm hwn yw bod y hash yn anghildroadwy ac unigryw. Anghildroadwyedd - bydd y data gwreiddiol yn parhau i fod yn ddiogel ac yn anhysbys. Unigrwydd - ni all dau ddarn gwahanol o ddata gynhyrchu'r un allwedd.

Mae llofnod digidol yn hynod sensitif - bydd unrhyw newid yn y ddogfen yn newid y llofnod. Pe byddem yn cymryd y frawddeg uchod "OLA MA KOTA" a'i hysgrifennu mewn priflythrennau, byddem yn cael talfyriad hollol wahanol "baa875a6". Mae talfyriad arall yn golygu nad yw'r llofnod bellach yn ddilys.

Mae SHA-1 A SHA-2 yn ddwy fersiwn o'r algorithm. Maent yn wahanol o ran adeiladu a hyd did. Mae SHA-2 yn fersiwn well o SHA-1.

Mae SHA-1 yn 160 darn o hyd

Mae SHA-2 yn digwydd mewn gwahanol hyd, yn amlaf mewn 256 darn

Mae gwerth hash mwy yn darparu mwy o ddiogelwch. Gellir mynegi nifer y byrfoddau unigryw fel rhif, e.e. ar gyfer SHA-256 mae 2 256 cyfuniadau posibl. 2 256 mae'r nifer enfawr hon yn fwy na nifer y grawn o dywod ar y ddaear.

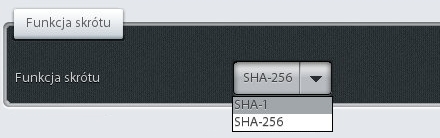

Os yw tystysgrif y defnyddiwr yn seiliedig ar SHA-1 (ac yn ddilys, oherwydd iddi gael ei chyhoeddi cyn Gorffennaf 1), dylai'r llofnod a grëwyd (ar ôl Gorffennaf 1) a ddilyswyd gyda'r dystysgrif hon gynnwys talfyriad y cynnwys wedi'i lofnodi a gyfrifir gyda'r algorithm SHA-2 (nid SHA-1). Felly mae'n rhaid i gymwysiadau a systemau TG ddelio nid yn unig â thystysgrifau newydd, ond yn anad dim, creu llofnodion a morloi wrth ddefnyddio'r hash yn unol â SHA-2.

Mae'r rhaglenni rydyn ni'n eu gosod eisoes yn caniatáu heddiw i gyflawni gweithrediadau cyflwyno a gwirio llofnodion electronig gan ddefnyddio swyddogaeth hash SHA-2.

Dim ond ychydig funudau y mae'n eu cymryd, ffonio neu ysgrifennu i ddarganfod mwy am lofnodion electronig cymwys.

Isod mae setiau arfaethedig ar gyfer llofnod electronig: