La diferència entre els algorismes de hash SHA-1, SHA-2, SHA-256

La diferència entre els algorismes de hash SHA-1, SHA-2, SHA-256

Comencem explicant la drecera de l'algorisme.

L'algorisme hash és una funció matemàtica que condensa les dades a una mida determinada, per exemple, si agafem qualsevol frase "Ola té un gat" i l'executem mitjançant un algorisme especial CRC32, obtindríem la drecera "b165e001". Hi ha molts algorismes i tots tenen finalitats específiques, alguns estan millorats pel tipus de dades i altres es dediquen a la seguretat.

Per a nosaltres, el més important són els algorismes SHA.

SHA, significa Secure Hashing Algorithm, s'utilitza per a la seguretat criptogràfica. La premissa més important d'aquest algorisme és la irreversibilitat i la singularitat del hash. Irreversibilitat: les dades originals romandran segures i desconegudes. Unicitat: dues dades diferents no poden generar la mateixa clau.

Una signatura digital és extremadament sensible: qualsevol canvi al document canviarà la signatura. Si agafem l'esmentada frase "OLA MA KOTA" i l'escrivim en majúscules, obtindríem una abreviatura completament diferent "baa875a6". Una altra abreviatura significa que la signatura ja no és vàlida.

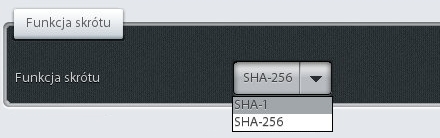

SHA-1 i SHA-2 són dues versions de l'algorisme. Es diferencien pel que fa a l'estructura i la longitud dels bits. SHA-2 és una versió millorada de SHA-1.

SHA-1 té una longitud de 160 bits

SHA-2 es presenta en diverses longituds, la majoria de vegades 256 bits

Un valor hash més gran proporciona una major seguretat. El nombre de hashes únics es pot expressar com a nombre, per exemple, per a SHA-256 hi ha 2 256 combinacions possibles. 2 256 això supera àmpliament el nombre de grans de sorra a la terra.

Si el certificat d'usuari es basa en SHA-1 (i és vàlid perquè es va emetre abans de l'1 de juliol), la signatura creada (després de l'1 de juliol) verificada amb aquest certificat hauria de contenir un hash del contingut signat calculat mitjançant l'algorisme SHA-2 (i no SHA-1). Per tant, les aplicacions i els sistemes informàtics han de fer front no només als nous certificats, sinó sobretot a crear signatures i segells quan s'utilitzen un hash d'acord amb SHA-2.

Els programes que instal·lem ara permeten la creació i verificació de signatures electròniques mitjançant la funció hash SHA-2.

Només triguen uns minuts, truqueu o escriviu per obtenir més informació sobre les signatures electròniques qualificades.

A continuació, es proposen conjunts de signatura electrònica: