Розніца паміж алгарытмамі хэшавання SHA-1, SHA-2, SHA-256

Розніца паміж алгарытмамі хэшавання SHA-1, SHA-2, SHA-256

Пачнем з тлумачэння абрэвіятуры алгарытму.

Хэш-алгарытм - гэта матэматычная функцыя, якая кандэнсуе дадзеныя да фіксаванага памеру, напрыклад, калі б мы ўзялі любую фразу «У Ола ёсць кот» і прапусцілі яе праз спецыяльны алгарытм CRC32, мы атрымалі б абрэвіятуру «b165e001». Ёсць шмат алгарытмаў, і ўсе яны маюць пэўныя мэты, некаторыя ўдасканалены для тыпу дадзеных, іншыя - для бяспекі.

Для нас найбольш важнымі з'яўляюцца алгарытмы SHA.

SHA - расшыфроўваецца як Secure Hashing Algorithm - выкарыстоўваецца для крыптаграфічнай бяспекі. Самая важная перадумова гэтага алгарытму заключаецца ў тым, што хэш незваротны і ўнікальны. Незваротнасць - зыходныя дадзеныя застануцца ў бяспецы і невядомымі. Унікальнасць - дзве розныя часткі дадзеных не могуць генераваць адзін і той жа ключ.

Лічбавы подпіс надзвычай адчувальны - любое змяненне ў дакуменце зменіць подпіс. Калі б мы ўзялі згаданы вышэй сказ «ОЛА МА КОТА» і напісалі яго вялікімі літарамі, то атрымаецца зусім іншая абрэвіятура «baa875a6». Іншая абрэвіятура азначае, што подпіс больш не дзейнічае.

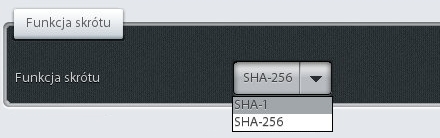

SHA-1 і SHA-2 - гэта дзве версіі алгарытму. Яны адрозніваюцца па канструкцыі і даўжыні доля. SHA-2 - гэта ўдасканаленая версія SHA-1.

SHA-1 - 160 біт

SHA-2 сустракаецца рознай даўжыні, часцей за ўсё ў 256 біт

Больш значэнне хэша забяспечвае вялікую бяспеку. Колькасць унікальных абрэвіятур можа быць выражана лічбай, напрыклад, для SHA-256 ёсць 2 256 магчымыя камбінацыі. 2 256 гэтая велізарная колькасць перавышае колькасць пясчынак на зямлі.

Калі сертыфікат карыстальніка заснаваны на SHA-1 (і сапраўдны, бо быў выдадзены да 1 ліпеня), то подпіс, створаная (пасля 1 ліпеня), спраўджаная гэтым сертыфікатам, павінна ўтрымліваць скарачэнне падпісанага змесціва, разлічанае з дапамогай алгарытму SHA-2 (не SHA-1). Такім чынам, прыкладанням і ІТ-сістэмам даводзіцца мець справу не толькі з новымі сертыфікатамі, але перш за ўсё ствараць подпісы і пячаткі пры выкарыстанні хэша ў адпаведнасці з SHA-2.

Праграмы, якія мы ўсталёўваем, ужо сёння дазваляюць выконваць аперацыі па адпраўцы і праверцы электронных подпісаў з выкарыстаннем хэш-функцыі SHA-2.

Патрабуецца некалькі хвілін, патэлефануйце альбо напішыце, каб даведацца больш пра кваліфікаваны электронны подпіс.

Ніжэй прапануюцца наборы для электроннага подпісу: